Isolation électronique : comprenez comment fonctionne la technologie qui sécurise les environnements les plus critiques.

Une technologie née d’une nécessité opérationnelle

Traditionnellement, les environnements les plus sécurisés reposaient sur des air gaps physiques : des réseaux totalement déconnectés, sans aucun canal de communication numérique entre les systèmes.

Bien que cette approche offre un niveau de sécurité très élevé, elle engendre d’importants défis opérationnels et la mise en œuvre stricte d’un air gap physique est devenu de plus en plus impraticable.

L’Isolation Électronique, ou Air Gap Electronic, est née d’un besoin critique exprimé par des clients industriels : comment concilier la sécurité d’une isolation physique (air gap) des réseaux avec le maintien de la fonctionnalité opérationnelle des communications bidirectionnelles ?

Développée et perfectionnée au cours de plus d’une décennie de déploiement dans les environnements les plus exigeants, cette technologie brevetée constitue une avancée fondamentale en matière de sécurité réseau. Cet article vous en explique le fonctionnement.

Les avantages d’une approche Safe-by-design

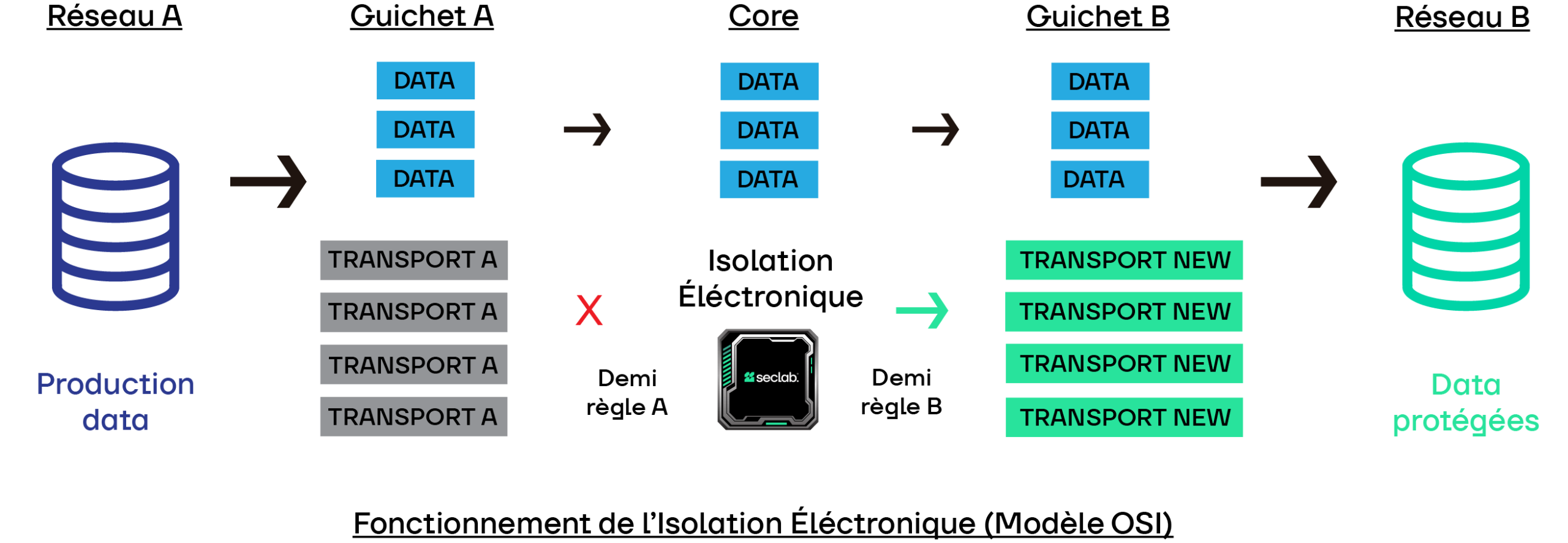

L’Isolation Électronique offre une véritable ségrégation réseau grâce à une approche révolutionnaire :

- Rupture protocolaire complète : L’isolation électronique supprime complètement et reconstruit les protocoles réseau (couches OSI 1 à 4)

- Intégrité des données applicatives : Bien que les couches réseau soient détruites et reconstruites, les données applicatives (couches 5 à 7) restent intactes, permettant une fonctionnalité complète

- Sécurité assurée par le matériel : Ce processus s’effectue au niveau matériel, grâce à des circuits électroniques spécialisés, plutôt que par des composants logiciels vulnérables

Cette approche crée de manière efficace un « air gap électronique » entre les réseaux, tout en permettant un échange de données contrôlé. Elle offre une sécurité comparable à celle de l’isolation physique, avec les avantages opérationnels de l’interconnexion.

Le fonctionnement de l’isolation électronique

Son fonctionnement est un processus en trois étapes :

Phase 1 : Suppression

Chaque paquet IP provenant du réseau source voit ses couches 1 à 4 complètement supprimées, ne laissant que la charge utile de l’application (couches 5 à 7).

Phase 2 : Transmission

La charge utile passe par un canal matériel dédié, sans aucune information de transport.

Phase 3 : Reconstruction

De nouvelles couches réseau propres (couches 1 à 4) sont générées et associées aux données applicatives originales avant leur transmission vers le réseau de destination.

Ce processus breveté garantit que :

- Aucun paquet réseau d’origine ne traverse jamais la frontière

- Les attaques au niveau transport ne peuvent pas pénétrer dans le réseau protégé

- La reconnaissance réseau devient impossible

- Les piles IP du système d’exploitation, pilotes et firmwares réseau restent protégés

- Les applications fonctionnent normalement sans nécessiter de modification

Des communications bidirectionnelles sécurisées

La technologie d’Isolation Électronique, ou Electronic Air Gap, prend en charge de véritables communications bidirectionnelles sans compromettre leur sécurité :

- Prise en charge complète du TCP/IP : communications TCP/IP bidirectionnelles sans personnalisation spécifique aux protocoles

- Compatibilité avec les protocoles chiffrés : fonctionne parfaitement avec VPN, SSH, HTTPS et autres protocoles sécurisés

- Support natif des applications : aucune modification des applications ni proxy spécial requis

- Contrôle de direction : permet aux administrateurs de définir quel côté peut initier la connexion pour chaque flux

En conclusion, l’isolation électronique représente aujourd’hui une avancée majeure dans la protection des environnements industriels, en apportant une séparation matérielle fiable tout en préservant la communication nécessaire aux opérations. En éliminant les risques liés aux connexions réseau traditionnelles, elle renforce la résilience face aux menaces très sophistiquées. Dans un contexte où les attaques OT se multiplient, cette approche s’impose désormais comme une brique essentielle pour protéger les infrastructures critiques.

Pour en découvrir plus sur le sujet et bénéficier d’une analyse comparative complète avec les solutions de cybersécurité traditionnelles, nous vous invitons à lire notre livre blanc « Résilience et Maîtrise grâce à l’Isolation réseau ». Afin de le recevoir, complétez le formulaire en cliquant ici.