Augmentation de la sécurité et de la sûreté du processus de détection des fuites de gaz chez PG&E

Introduction et contexte :

PG&E Pacific Gas and Electric Company, une entreprise de services publics américaine, distribue du gaz naturel et de l’électricité à 5.2 millions d’habitations aux Etats-Unis.

Chiffres clés sur la distribution de gaz :

- 8 stations de compression

- 40 000km de canalisations de distribution

- 6 000+km de canalisations de transport

- 2 millions de clients

En 2010, San Bruno en Californie a souffert d’une explosion au cœur de la ville qui a causé d’importants dégâts et victimes. L’accident a révélé que des défauts dans l’infrastructure des canalisations de gaz étaient impliqués. PG&E a aussi été accusé de ne pas être capable de complètement contrôler l’infrastructure des canalisations, ce qui signifie par exemple de ne pas avoir pu détecter une fuite de gaz.

Évolution de l’architecture :

Au démarrage, l’infrastructure de capteurs de détection de fuites de gaz reposait sur une simple architecture, chacun d’entre eux envoyant ses données à une salle de contrôle centralisée et sécurisée.

Avec l’augmentation fulgurante des risques en cybersécurité et afin d’empêcher tout accès réseau externe à la salle de contrôle, PG&E a donc amélioré cette architecture avec :

- Le remplacement des capteurs physiques et des logiciels obsolètes de la salle de contrôle par des versions plus modernes

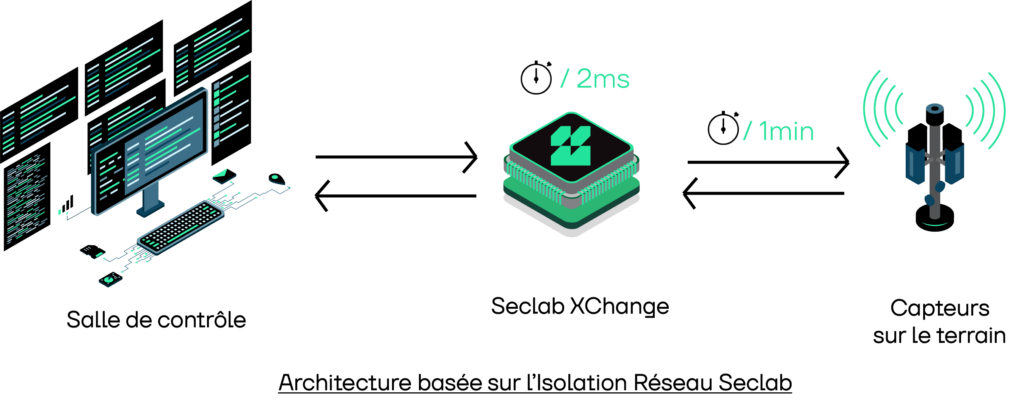

- La mise en place d’une architecture réseau complexe basée sur des Data Diodes pour sécuriser les nouveaux équipements

Points de friction / Résultats de cette nouvelle architecture:

L’architecture basée sur le réseau de Data Diodes est acceptable lorsqu’il s’agit de limiter le sens du flux réseau. Ce n’est pas une véritable isolation du réseau de la salle de contrôle par rapport au réseau des capteurs de terrain, mais cela reste acceptable d’un point de vue cybersécurité.

Les communications entre la salle de contrôle et les capteurs de terrain sont, par conception, bidirectionnelles, alors que les diodes sont monodirectionnelles.

L’architecture basée sur les Data Diodes a donc été adaptée pour simuler une communication bidirectionnelle, introduisant, en contre-partie, de la latence dans les communications. Avec cette adaptation, le temps de détection d’une fuite de gaz est passé à plus de 2 minutes, ce qui est trop long pour assurer la sûreté des opérations.

Face à cette situation inacceptable, PG&E a donc souhaité lancer des recherches complémentaires pour trouver une architecture qui offre le même niveau de cybersécurité, tout en réduisant le temps de détection d’une fuite.

Attentes :

Les besoins sont de :

- Obtenir une isolation physique entre les capteurs et la salle de contrôle

- Maintenir une détection de fuite de gaz presque en temps réel

Proposition SECLAB :

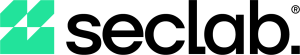

Seclab a proposé la mise en place d’appliances Xchange pour répondre aux enjeux de conformité, de sûreté et de cybersécurité.

Conformité : Seclab XChange permet des communications bidirectionnelles et contrôlées entre des réseaux isolés (physiquement).

Sûreté : Le matériel basé sur une barrière électronique (AirGap) offre une faible latence (de 2 à 4 millisecondes contre 1 minute ou plus avec les Data Diodes).

Cybersécurité : Conçu d’abord pour des systèmes hautement critiques et des réseaux de défense, la technologie est sécurisée dès sa conception.

Résultats et conclusion :

PG&E a évalué la sécurité intrinsèque du dispositif, en menant des tests de pénétration comparant le dispositif à un firewall. Ces tests ont confirmé que le niveau de sécurité fourni par la technologie Seclab était bien meilleure dans ce contexte.

PG&E avait également besoin de s’assurer que les opérations vers les capteurs étaient en lecture seule uniquement. Le respect de cette exigence a été rendue possible en activant le filtrage protocolaire Modbus sur le Xchange.

Cela a pris très peu de temps pour mettre le nouveau dispositif en ligne et qu’il soit complètement fonctionnel avec un impact minimal.